Tijdbesparende sjablonen

Gebruik onze beproefde en tijdbesparende phishing sjablonen in jouw bewustwordingsprogramma.

Vrijwel alle aanvallen op jouw organisatie beginnen met een phishing aanval. Professionele cybercriminelen en statelijke actoren misbruiken het vertrouwen van je gebruikers en zorgen ervoor dat ze op links klikken, kwaadaardige code downloaden of inloggegevens voor jouw systemen en netwerken verstrekken. Hoewel 78% van de gebruikers beweert phishing-pogingen te herkennen, klikken ze toch op de links. Elke maand worden er 60.000 nieuwe phishing websites gemaakt, dus is het belangrijk mensen te trainen. Met onze phishing-oplossing en kant-en-klare sjablonen kun je jouw collega’s trainen en weerbaar te maken tegen echte phishing-aanvallen.

Netwerkinbraken beginnen met spear phishing

Gebruikers klikken op phishing links

Nieuwe phishing websites per maand

Datalekken als gevolg van phishing

De meeste mensen beschouwen social engineering als iets dat ze nooit zullen meemaken, waardoor ze denken dat informatiebeveiliging hun niet raakt. Door een phishing aanval te simuleren, bied je je collega’s de kans om in een veilige omgeving doelwit te worden van een echte aanval. Het doorlopen van een simulatie verbetert hun houding ten opzichte van informatiebeveiliging. Regelmatig phishing-simulaties uitvoeren houdt jouw collega’s waakzaam en verkleint de kans dat een echte aanval slaagt.

Volgens onderzoek begint 95% van alle netwerkinbreuken met een (spear) phishing-e-mail. Als een van de eerste stappen in de Cyber Kill Chain wordt e-mail gebruikt om een kwaadaardige payload af te leveren die aanvallers via de achterdeur toegang geeft tot de infrastructuur van je organisatie. Maak het de cybercriminelen moeilijk en train mensen om te stoppen en na te denken voordat ze een e-mail beantwoorden.

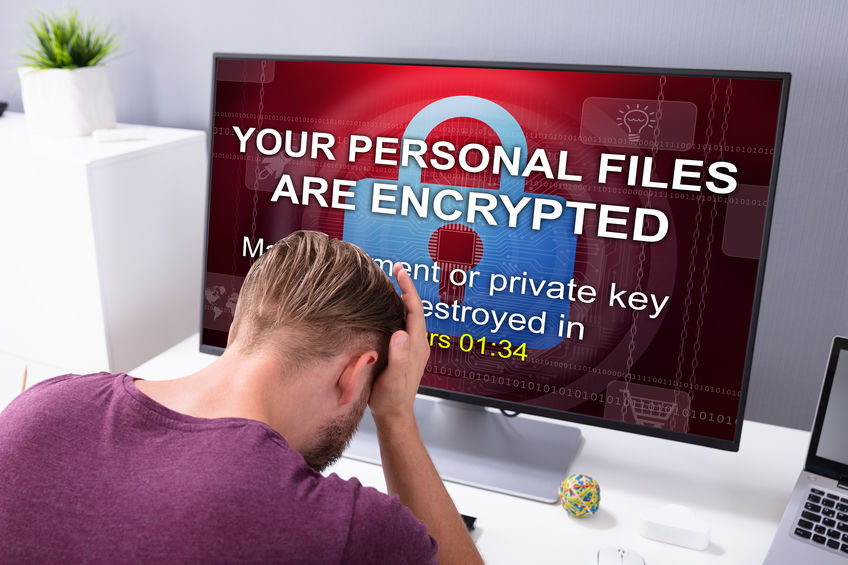

E-mail is nog steeds de meest effectieve methode om een kwaadaardige software af te leveren en mensen te misleiden om een website van een aanvaller te bezoeken. Cybercriminelen gebruiken phishing om ransomware aan jouw organisatie te sturen. Aangezien niet alle ransomware kan worden gedetecteerd door anti-malware software en firewalls, is jouw beste verdediging ervoor te zorgen dat werknemers niet op links klikken of software installeren.

Maak een spear phishing-aanval gericht op een paar geselecteerde doelen in jouw organisatie, net zoals een echte aanvaller dat zou doen. Stuur een ‘factuurmelding’ naar je financiële afdeling, e-mail een link naar een ‘online cv’ naar een HR-functionaris of laat een USB-stick met de naam van een concurrent achter bij je verkoopcollega’s om hun waakzaamheid te testen.

Onze gesimuleerde phishing aanvallen worden door kleine en grote organisaties gebruikt om medewerkers op te leiden. Tot onze klanten behoren onder meer organisaties bij de overheid, onderwijs en scholen, productie en distributie, financiën en verzekeringen. Enkele van de functies die ze het meest waarderen, staan hieronder vermeld.

Gebruik onze beproefde en tijdbesparende phishing sjablonen in jouw bewustwordingsprogramma.

Start je campagne via e-mail, sms-berichten, USB-sticks, QR-codes of Word-documenten.

Voer phishing-campagnes uit in een onbeperkt aantal talen. Gebruik verschillende talen voor gebruikers.

Laat collega’s in jouw bewustwordingsteam de phishing-campagne beoordelen of goedkeuren met onze preview-functie.

Gebruik slepen & neerzetten of HTML in onze geavanceerde editors om een campagne op maat te bouwen, afgestemd op jouw doelen.

Bewaak de phishing-resultaten in realtime met onze eenvoudig te begrijpen dashboards. Deel de toegang tot met belanghebbenden.

Cybercriminelen gebruiken verschillende tactieken om de phishing-inhoud te bezorgen. Dit is meestal een e-mail met een link naar een phishingwebsite. Andere methoden, zoals sms-berichten met een link, winnen ook aan populariteit, vooral wanneer ze zich richten op smartphones. Slachtoffers worden overgehaald om op een link te klikken die hen naar een phishing website stuurt die een inlogpagina, vragenlijst of download pagina nabootst. Het doel is vaak om inloggegevens of persoonlijke gegevens te stelen, simpelweg door het werknemers te vragen. De inloggegevens worden vervolgens gebruikt om toegang te krijgen tot uw bedrijfsnetwerk of informatie. In sommige gevallen vragen aanvallers de gebruiker om als legitieme software vermomde ransomware te installeren. De software versleutelt al uw gegevens, waarna de aanvaller een betaling eist om jou weer toegang te geven.

Hoewel dit in het verleden het geval was, zijn recente phishing aanvallen veel geavanceerder. De e-mails zijn goede kopieën van authentieke berichten en ze zijn moeilijker te herkennen. Daarom is het onmogelijk om te voorkomen dat iedereen de hele tijd op phishing links klikt. Het is erg belangrijk om mensen te trainen om een verdachte combinatie van een e-mail en website te herkennen en te stoppen voordat ze gevoelige informatie invullen.

Afhankelijk van de huidige beveiligingsstatus van jouw organisatie, kun je verwachten dat gemiddeld 30% van de mensen in een phishing plan trapt. Maar we hebben ook percentages van wel 60% gezien. Je kunt verwachten dat het percentage slachtoffers na elke phishing simulatie afneemt. Je kunt de complexiteit van jouw campagnes dan vergroten.

Alle phishing gegevens worden verwerkt door Awareness Platform en opgeslagen in Microsoft Azure-datacenters in Europa. Omdat formulieren op onze phishing websites alleen worden gebruikt om de geloofwaardigheid van de phishing websites te vergroten, worden eventuele gegevens van gebruikers niet verwerkt. We bieden validatieregels voor sommige velden om echte applicaties na te bootsen, maar we controleren of valideren de gegevens die worden ingediend niet.

We hebben een groot aantal internetdomeinen geregistreerd voor phishing, en we registreren er van tijd tot tijd meer. Wij bieden domeinen aan voor zowel internationale als nationale topleveldomeinen. Voor elke phishing campagne kun je kiezen uit relevante domeinnamen.

We raden aan om elke drie maanden een phishing-campagne uit te voeren, om de aandacht van je collega’s te behouden voor deze belangrijke aanvalsmethode. De meeste mensen hebben na 2 tot 3 maanden een nieuwe impuls nodig om veilig gedrag te versterken.